EdgeConnect SD-WAN 叠加设计

EdgeConnect SD-WAN 解决方案中的叠加是通过 IPsec 隧道构建的。在这些隧道之上,流量被引导到业务意图叠加(BIO)中,该叠加根据特定的指南和设置来管理流量。BIO 包含多个组件,如接口、策略和 SLA 等。设计考虑因素如下所述。

有关 BIO 和链路绑定的更多信息,请参阅 EdgeConnect SD-WAN BIO和链路绑定策略 技术白皮书。

目录

流量分类

每个BIO都被分配了一个分类。SD-WAN设备可以配置为识别特定应用,或基于DSCP标记、三层/四层ACL以及名为First Packet IQ的内置DPI引擎来使用叠加访问列表。

在设计阶段,应考虑如何协调不同类型流量的BIO设置。建议优先进行应用识别,并将DSCP或ACL作为备用方案。

审查默认的叠加ACL并根据需要进行修改。同时,在适当情况下使用应用组,将常见应用捆绑在一起。

拓扑

拓扑结构决定了IPsec隧道的构建位置,并影响SD-WAN解决方案的可扩展性。对于不需要优化分支到分支路由的BIO,推荐使用星型拓扑。通常,只有实时BIO会配置为网状结构,以便对延迟敏感的应用能够在分支之间直接路由。

区域路由

在SD-WAN拓扑中,可以定义区域以适应更大规模的网络。这允许在一个区域内使用星型或全网状拓扑,并通过全网状IPsec隧道连接各个区域。这是一种高级设计,通常仅用于较大规模的网络。如果需要关于区域路由设计的帮助,请联系Aruba客户团队。

接口选择

主接口和备份接口在BIO中定义。主接口列表中的接口会频繁进行健康探测,并根据绑定策略全部用于传输流量。

只有当所有主线路都断开或未达到配置的SLA时,才会使用备份接口。备份接口仅传输足以维持IPsec隧道运行的数据流量,不进行健康探测。

最佳实践是将所有普通互联网和MPLS接口放入主接口列表,将移动线路等计费较高的接口放入备份列表中。

服务级别目标

可以为BIO定义服务级别目标(SLO),如果这些目标超出策略范围,将其从可用界面中移除。高可用性和高质量链路绑定策略基于叠加褐变排除链路。因此,在大多数环境下无需设置SLO。如果需要为BIO级别设定SLO,应设定较高的值,以便让链路绑定策略管理叠加层。

建议的BIO级别SLO值为:

实时BIO:

延迟 - 250毫秒

丢包率 - 10%

抖动 - 50毫秒

基于TCP的BIO:

延迟 - 500毫秒

丢包率 - 10%

抖动 - 50毫秒

链路绑定策略

链路绑定策略定义了如何在合格的链路上分配流量以及应用前向纠错(FEC)。系统提供四种默认的链路绑定策略,并支持创建自定义策略。

默认情况下,实时BIO使用高可用性链路绑定策略,而其余BIO则使用高质量绑定策略。每种绑定策略的特点如下所示:

高可用性

高可用性选择性能最佳的路径,并持续使用该路径直到其接近满载,然后将流量转移到下一个性能最佳的路径。当数据包副本被放置在另一条传输线路上时,所有流量都接收1:1 FEC。高可用性链路绑定策略类型应仅用于实时流量,因为它会使有效带宽减少至50%。

高质量

高质量策略选择性能最佳的路径,并持续使用该路径直到其接近满载,然后将流量转移到下一个性能最佳的路径。自适应FEC用于提供奇偶校验包,仅在线路退化时启用。高质量链路绑定策略应作为所有非实时流量类型的默认选择。

高吞吐

高吞吐策略在所有低于BIO中定义SLO标准的传输线路之间均衡负载数据包。自适应FEC用于提供奇偶校验包,仅在线路退化时启用。这种链路绑定策略仅在特殊情况下使用。

高效率

高效率策略在所有低于BIO中定义SLO标准的传输线路之间均衡负载数据包。在此绑定位策中不使用FEC。这种链路绑定策略仅在特殊情况下使用。

QOS、安全和优化

QOS

不同的应用程序对服务质量(QoS)和终端用户体验有着各自的要求。例如,语音和视频流量需要零丢包和极低延迟,而文件传输则需要大量带宽,但可以容忍一定程度的延迟。

Silver Peak 使网络设计人员能够定义反映业务相关应用 QoS 要求的逻辑或虚拟广域网叠加层。EdgeConnect 将应用程序映射到适当的叠加,从而使 SD-WAN 能够自动优化路由决策。EdgeConnect 持续监控绑定隧道和物理广域网链路,利用关于延迟、抖动和丢包的实时数据做出智能路由决策。Silver Peak SD-WAN 学习并适应以优化路径,并在必要时根据实际性能动态更改路径,而不会中断应用。当链路条件发生变化时,SD-WAN 可以恢复到原始路径。

EdgeConnect 执行出口和入口流量整形。IT 人员可以为出口流量设置最小和最大带宽限制,通过按流量类别进行整形,以确保没有单个应用消耗所有广域网带宽。

入口整形可被编程以确保低优先级流量不会覆盖高优先级流量。例如,可以防止视频流媒体或社交媒体应用影响高优先级业务应用的性能。

在 EdgeConnect SD-WAN 解决方案中,有两个主要组件管理 QoS:

整形器提供了一种简化的方法,在设备上全局配置 QoS(服务质量)。它通过分配系统总带宽的一定百分比来整形流量。这些参数被组织成十个流量类别,其中四个预配置并命名为real-time、interactive、default 和 best effort。

BIO 用于信任或标记流量,它决定了数据包如何映射到其指定的流量类别。

在设计分支网络时,关键是要考虑整体 QoS 策略,并确定使用哪些 QoS 标记以及如何将其映射到相应的流量类别。

优化

如EdgeConnect SD-WAN 解决方案概述部分所述,EdgeConnect 企业解决方案提供了强大的广域网优化功能。应针对每个 BIO 单独进行优化,并仅对那些需要或能够从加速中受益的 BIO 进行优化。当存在缓存需求或预期高延迟(超过100毫秒)时,应对该 BIO 进行优化。

分流流量至互联网和云服务

随着企业将更多应用迁移到云端,不断变化的流量模式推动了广域网 (WAN) 和安全架构的转型需求。

在过去,当应用程序仅托管于企业数据中心时,分支机构通过私有线路回传至数据中心。然而,在当今以云为先的现代企业中,应用程序被托管在各个地方——包括数据中心、公共和私有云,并由众多软件即服务 (SaaS) 提供商交付。

用户可以从任何地点、使用任何设备访问这些应用程序,并通过各种 WAN 传输方式(如宽带互联网)进行连接。接入方式日益多样化,使 IT 部门开发有效的安全模型变得更加复杂。逐渐消失的企业安全边界导致攻击面扩大且多样化,大大增加了对高级数据和威胁保护服务以减轻风险暴露的重要性。

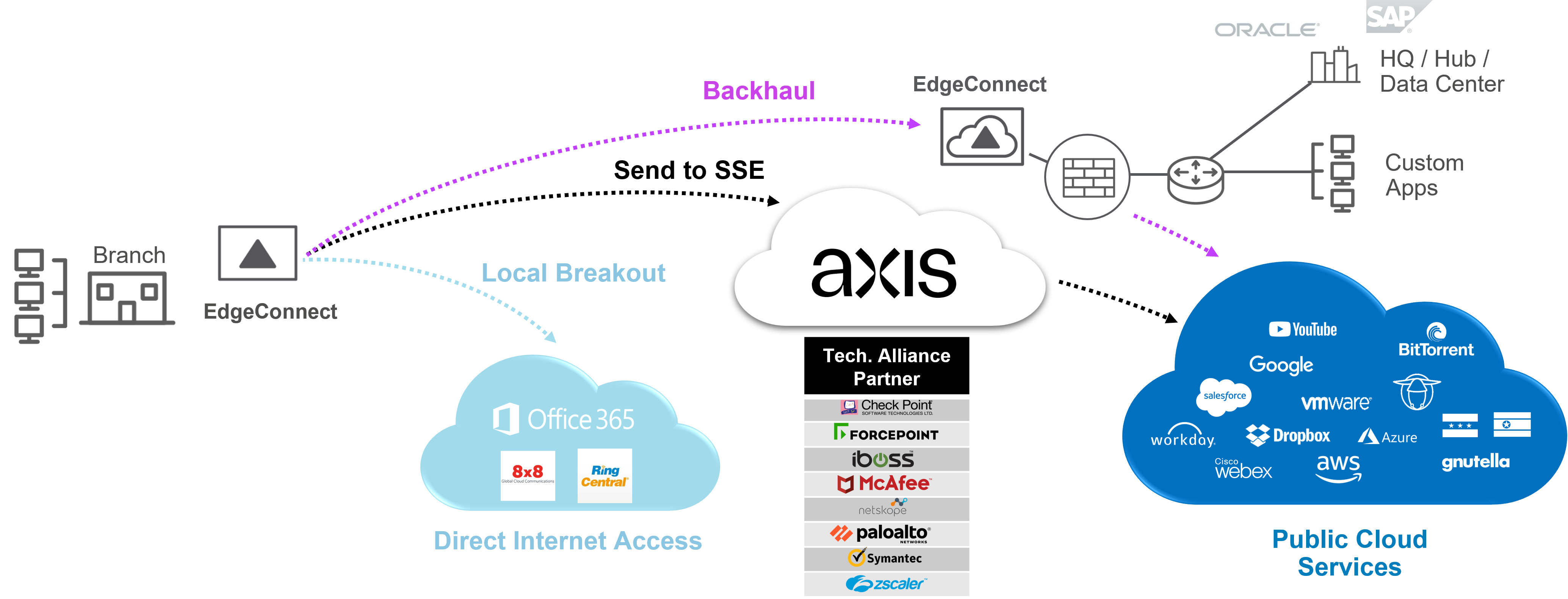

针对这些挑战,Aruba 推出了结合 SD-WAN 强大功能与云交付安全服务的安全接入服务边缘 (SASE) 架构。

Aruba EdgeConnect 平台提供业界领先的集成与自动化能力,与云交付安全服务相结合,为客户提供全面而高效的解决方案。

| 安全合作伙伴 | 服务 | 集成 |

|---|---|---|

| Checkpoint | Harmony Connect | API集成 |

| Forcepoint | Cloud Security | 服务编排 |

| iBoss | Cloud Security | 服务编排 |

| McAfee | Unified Cloud Edge | 服务编排 |

| Netskope | NewEdge SWG | 服务编排 |

| Palo Alto | Prisma Access | 服务编排 |

| Symantec | Web Security Service | 服务编排 |

| Zscaler | Zscaler Internet Access | API集成 |

Aruba Orchestrator 自动化地在 EdgeConnect 设备与其最近的安全服务云实例之间建立数据平面 IPsec 隧道。这是通过完整的 API 集成实现的,其中连接为单端,Orchestrator 安排与合作伙伴服务的连接,或通过服务编排获取合作伙伴服务接入点列表并构建连接。

互联网出口配置基于每个 BIO。设计互联网出口的一般建议如下所述,但具体建议可能会根据特定安全要求有所不同。

- 信任流量应直接发送到互联网,并进行最低限度的安全检查以符合公司政策。必要时,可使用内置的区域防火墙。如果本地互联网不可用,仅将出口流量回传至数据中心。

- 不信任、高风险或敏感流量应发送到云安全解决方案进行额外检查。如果本地互联网不可用,仅将此类出口流量回传至数据中心。

- 客人流量应直接发送到互联网,并进行最少的安全检查。由于回传成本高昂,在本地互联网中断时,不应执行回传。在特定情况下,重要客人流量可能需要例外处理。

- 传统蜂窝连接仅用于备份互联网出口,且只针对特定高影响力业务(BIOs)。如果使用现代5G蜂窝备份,其具有高带宽和无数据上限,请考虑将其作为主要互联网出口选择的一部分。

基于区域的防火墙(Zone Based Firewall)

基于区域的防火墙(ZBFW)可以应用于局域网接口之间或局域网段与互联网之间。ZBFW功能可利用First Packet IQ支持基于端口和协议的三层和四层检测。

此外,它还支持入侵检测系统(IDS),该系统通过监控流量来发现潜在威胁和恶意活动,并根据配置规则生成威胁事件通知。数据包会依据从云门户下载到Orchestrator的签名进行检查。Orchestrator将签名文件连同添加到允许列表中的规则一起发送给设备。在防火墙区域中启用匹配规则后,可以指定要进行检查的流量类型。

云集成

本指南旨在为SD-WAN设计提供基础,不包括云集成的详细设计指导。

在基础设计中,考虑以下云集成要素是非常重要的。

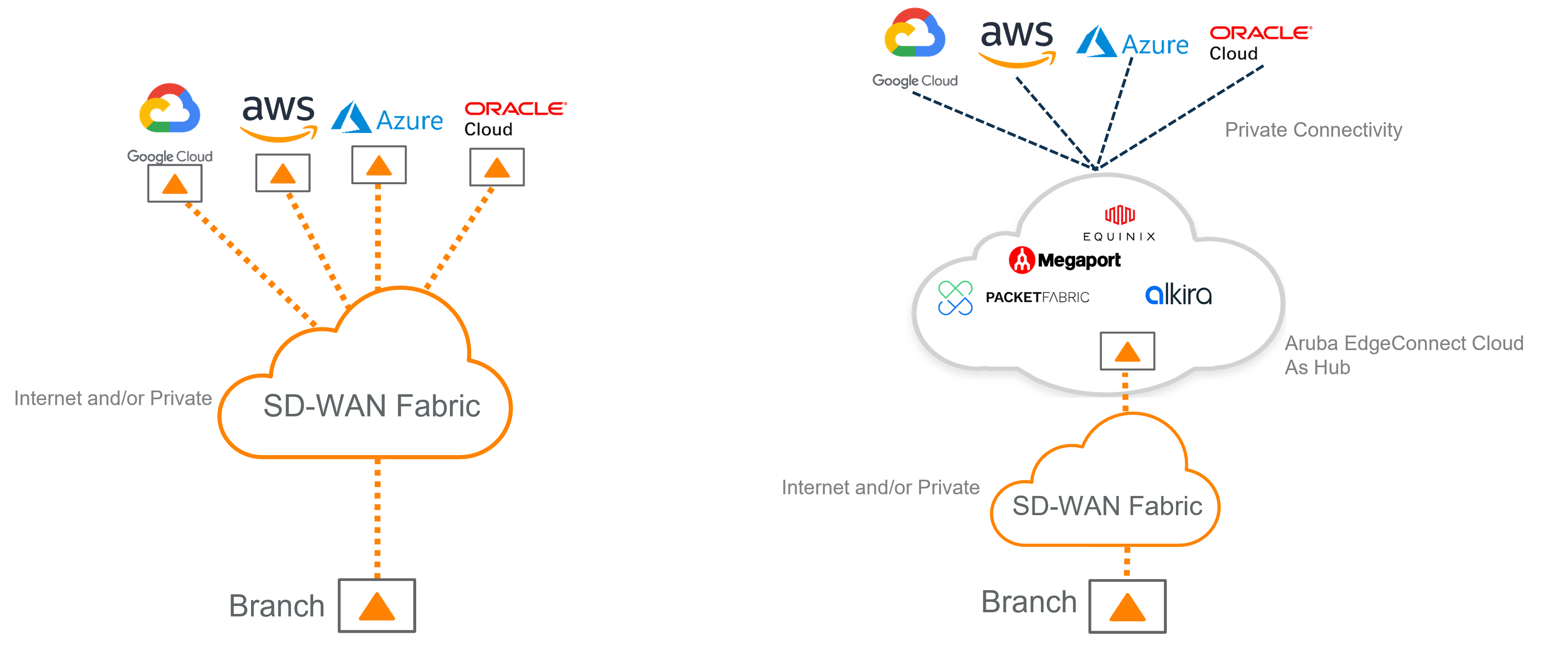

EdgeConnect可以部署在公共云IaaS提供商的虚拟私有云中。

许多大型企业拥有多个公共IaaS提供商中的工作负载。EdgeConnect可以部署在“多云枢纽”供应商如Equinix、Megaport和Alkira的平台上。这些多云枢纽供应商能够调解不同的云IaaS提供商之间的连接,并利用每个供应商的专用互连服务进行整合。