EdgeConnect SD-WAN 分支设计

本节介绍了分支机构SD-WAN部署的基本设计和编排方法,同时考虑了分支网络设计中的特定因素:

目录

设计概述

本节详细介绍了设计分支网络所需的SD-WAN网关、交换机和接入点的具体细节。分支网络的设计要素包括:

- EdgeConnect SD-WAN 网关:为所有 VLAN 提供默认网关,并连接到 SD-WAN 架构和互联网服务。

- 无线AP:以桥接模式运行,消除了在分支机构中使用无线网关的需求,从而减少了基础设施设备的总数量。

- 有线接入:由堆叠式 6200/6300 交换机提供,以便于管理。

- 核心汇聚:通过 VSX 或 VSF 与 MC-LAG 连接到接入层,提供一个无阻塞的二层域,有效利用大型分支机构中的带宽。

- VLAN 间隔离:由 EdgeConnect SD-WAN 网关通过基于角色、应用感知和 IP 地址策略实现。

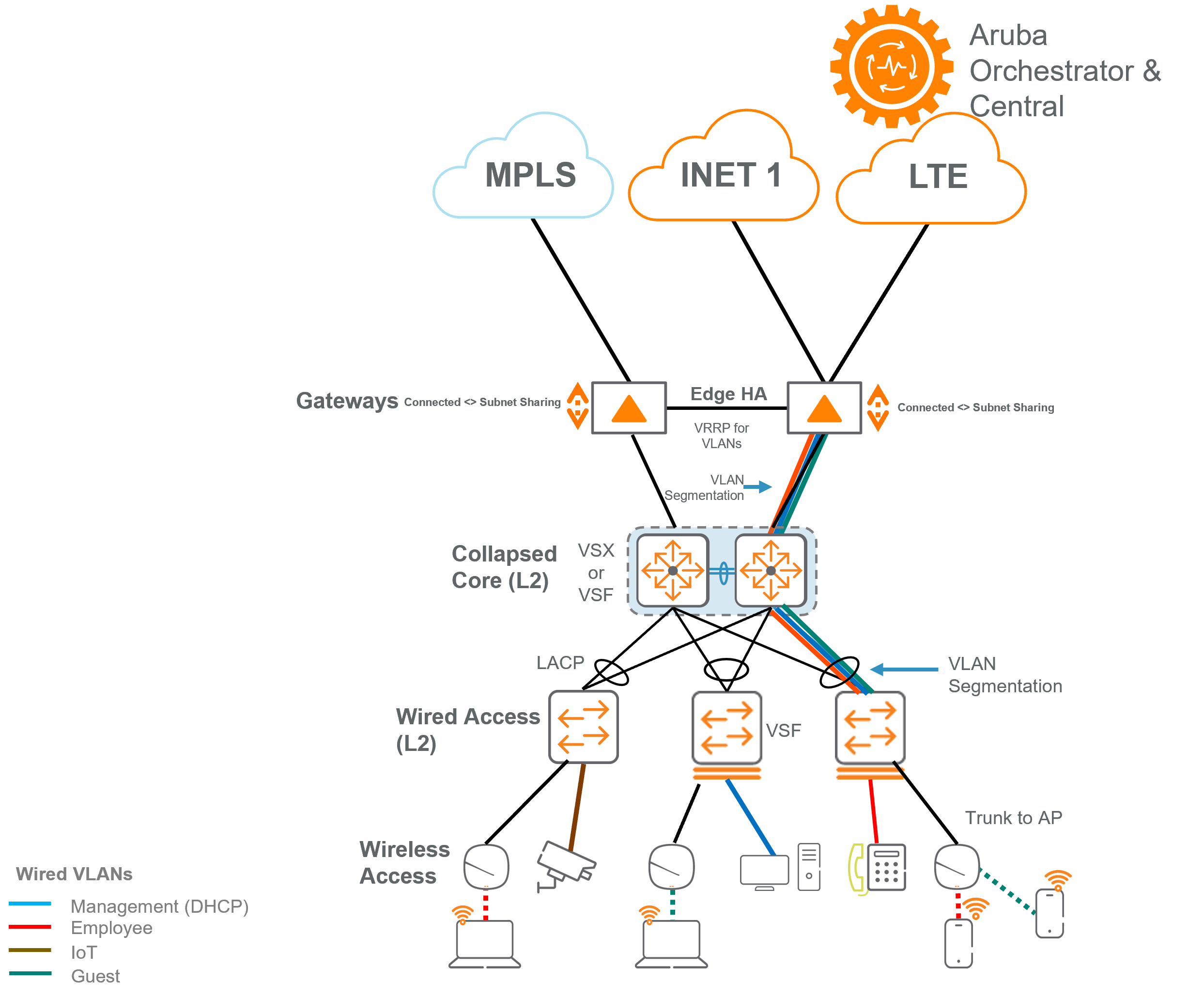

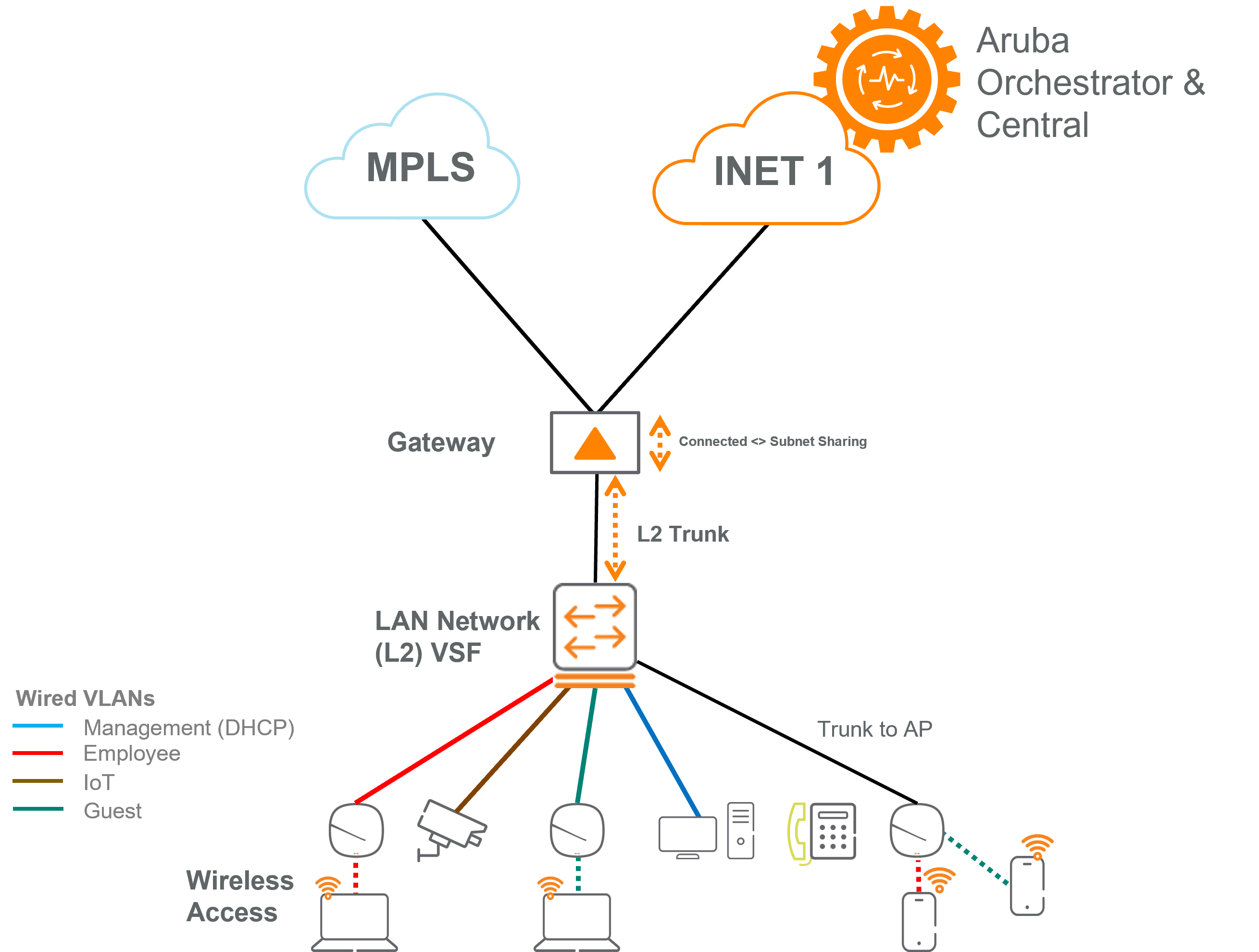

以下拓扑图展示了大分支和小分支的示例。

大型分支拓扑

小型分支拓扑

SD-WAN 网关

本节详细介绍了分支机构中SD-WAN网关的设计。

内联拓扑

内联部署是连接分支机构中两个或多个网段的首选方法,使用的是EdgeConnect SD-WAN设备。

这些设备被放置在WAN和LAN网络之间。

在内联部署中,指定的设备不仅充当本地附加子网的路由器,还能为本地流量提供直通能力。除了直通功能外,这些设备还可以通过OSPF或BGP(LAN侧)和BGP(WAN侧)与非EdgeConnect SD-WAN设备交换路由更新,以适应各种拓扑结构。

在这种部署方式下,设备执行传统分支路由器的一般功能,例如NAT转换、充当DHCP服务器,并为不同类型的连接提供多种接口。

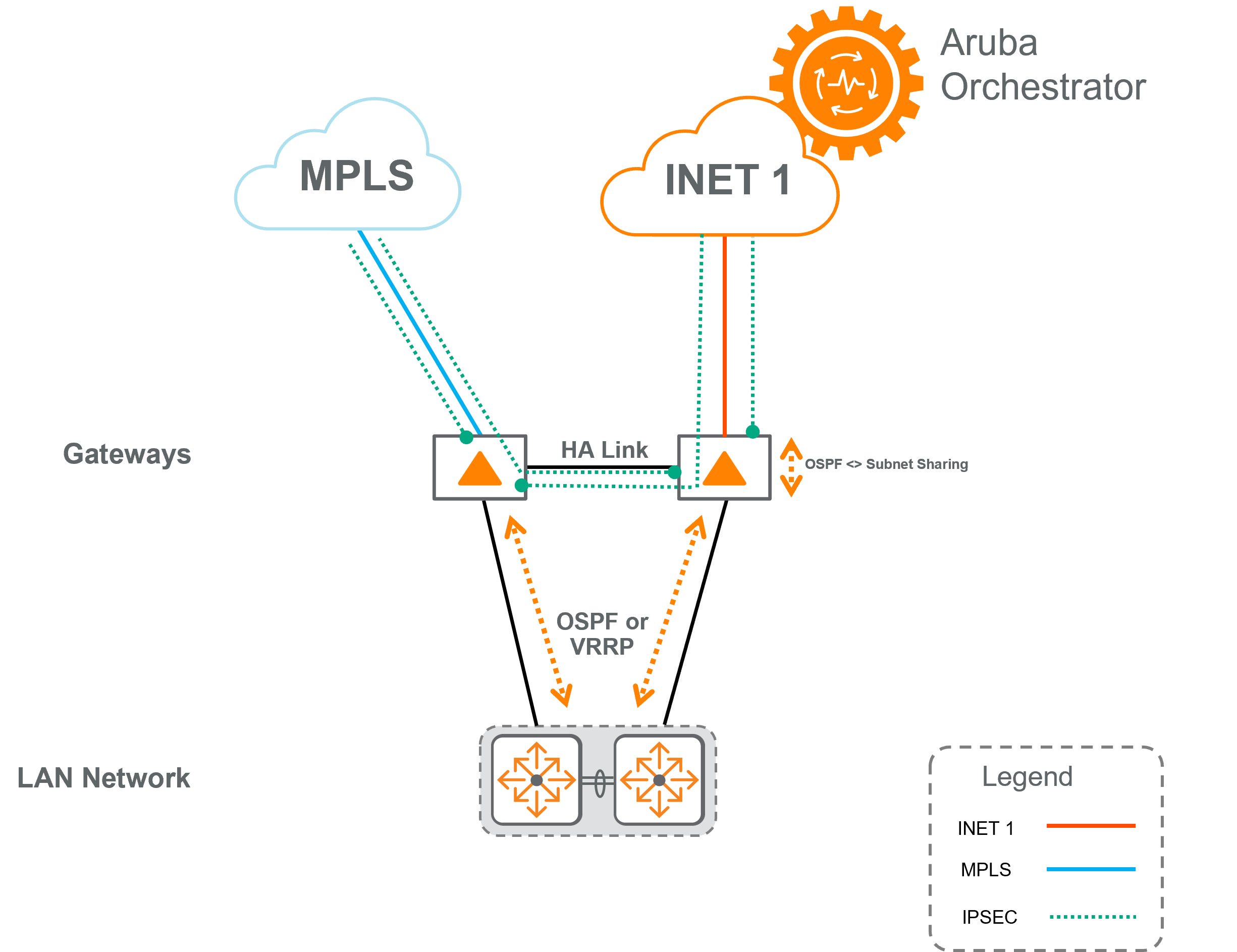

高可用性

在分支机构中实现高可用性(HA)使用的是一种称为EdgeHA的功能。EdgeHA为广域网连接和设备提供了容错能力。经典的SD-WAN“混合WAN”应用允许客户流量通过多个底层网络(如MPLS、互联网、4G等)传输,这一优势确保即使某个底层网络出现性能下降或停机问题,客户流量仍能保持畅通。

下图展示了一个包含两个EdgeConnect实例的分支部署,每个实例通过单条WAN链路连接到不同的底层网络。请注意,不需要任何广域网侧交换机。这些EdgeConnect设备通过一个EdgeHA链路互连,使每个底层网络的隧道都能连接到这两台设备。在局域网侧,通过虚拟路由冗余协议(VRRP)或标准路由协议将客户流量引导至这些EdgeConnect设备。

局域网路由集成

在分支机构中,局域网集成可以采用二层或三层架构。推荐使用二层局域网集成,因为它允许SD-WAN网关作为VLAN之间的策略执行点。

对于三层架构,在向局域网发布路由时,应将备用设备上的OSPF度量值设置得更高,以确保仅在主设备发生故障时才会将流量转移到备用设备,从而避免等价多路径(ECMP)问题。这有助于保持流量对称性,并确保Boost等功能正常运行。

对于二层架构,请确保所有冗余链路都已通过端口通道化。由于EdgeConnect SD-WAN设备不参与生成树协议,因此请将其接口连接到启用了BPDU防护等生成树环路预防机制的交换机端口。在使用二层架构时,网关充当所有VLAN的默认网关。应配置VRRP以提供网关冗余。

广域网路由集成:运营商

对于MPLS等私有线路,需要考虑是否需要底层路由。底层路由可以实现SD-WAN站点与传统站点之间的直接分支到分支流量传输,并且能够访问未来可能使用的底层服务,例如SIP中继线。

如果不需要底层服务且分支间通信有限,可以考虑移除分支处的运营商BGP连接并建立默认路由。这将导致所有节点间的流量通过hub进行传输。

在迁移期间,如果有必要,可以暂时维持BGP邻接,但建议在所有站点都采用SD-WAN解决方案后尽快移除BGP。这可确保MPLS线路仅用于建立底层隧道,并将所有流量推送至叠加网络中。

广域网路由集成:叠加

设计叠加广域网路由的主要目标是简化设计,同时实现预期效果。Aruba建议每个分支机构发布一个汇总路由,涵盖该分支机构的所有前缀。在互联网线路上应配置静态默认路由,以便处理互联网出口流量并建立叠加隧道。

交换

大多数分支网络的规模需要采用折叠核心拓扑。以下部分将描述在交换基础设施各层中需要考虑的事项。这些主题中的许多内容在VSG的园区设计部分有更深入的讨论。

堆叠核心

堆叠核心既可以作为网络中的三层节点来终止VLAN,也可以作为二层节点使用。推荐的设计是采用二层架构,使默认网关位于EdgeConnect SD-WAN网关处,从而能够实施高级策略。在小型分支机构中,堆叠核心是唯一的交换模块;在大型分支机构中,堆叠核心则连接接入交换机和SD-WAN网关。

机箱虚拟化

在选择机箱虚拟化技术时,堆叠核心的设计至关重要。CX 8000系列交换机采用VSX技术,而CX 6000系列交换机则使用VSF。

VSX通过分离控制平面和管理平面提供了更高的弹性,并支持在线软件升级(ISSU),从而有助于避免分支机构停机。然而,使用VSX的主要挑战在于所有CX 8000系列交换机端口出厂时都处于关闭状态,并配置为三层端口。因此,部署VSX需要一次触摸程序,而不是零触摸,以预先配置交换机以便与Central建立连接。

相比之下,默认情况下运行在CX 6000系列交换机上的VSF统一了控制、数据和平面管理。虽然其弹性略有降低,但管理更加简便。软件升级通常需要停运时间。此外,VSF堆叠实现完全零触摸配置。

接入

使用支持VSF堆叠的Aruba CX交换机,可以简化网络机柜中的扩展。在二层接入设计中,建议在不同的VSF堆叠成员上使用上行端口,每个端口连接到配置了MC-LAG的汇聚交换机。这确保了从接入层向上的高效、容错的二层带宽。

通过配置端口策略启用Aruba ESP无色端口,以实现802.1x动态认证和网络配置。

启用环路保护、BPDU过滤器、根防护和BPDU保护等二层保护机制。

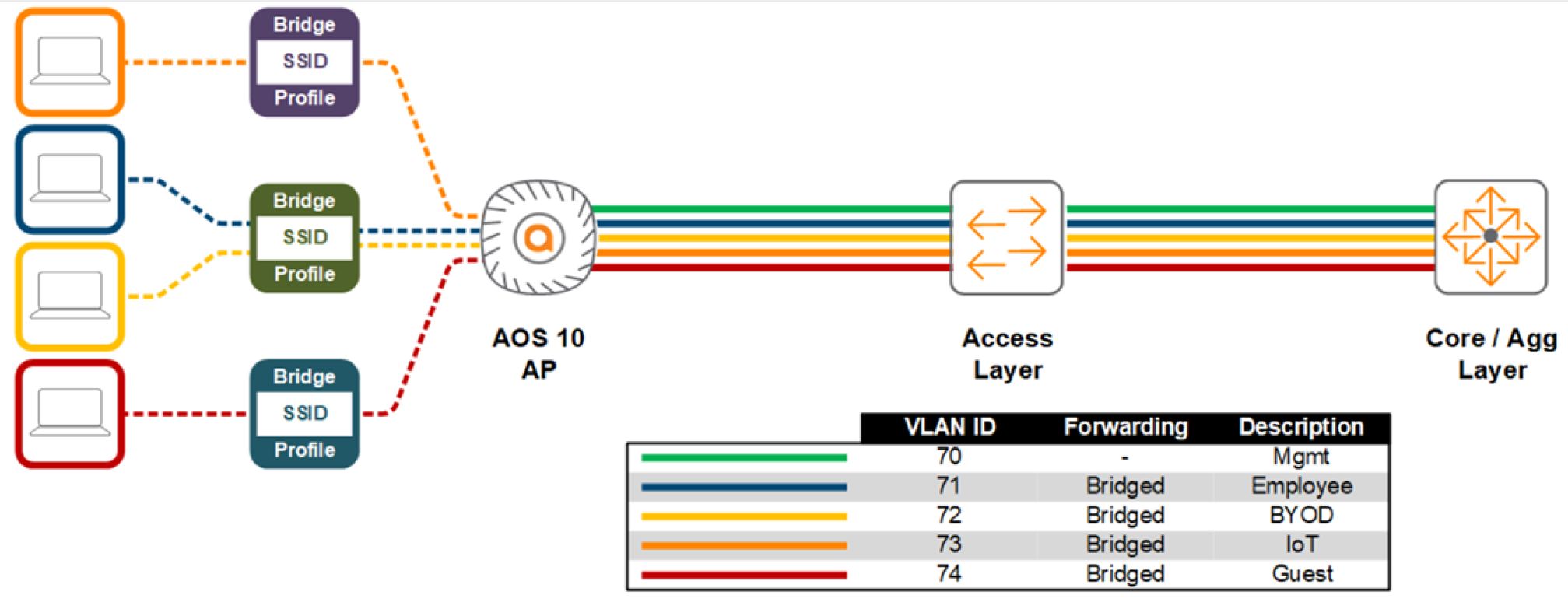

无线

无线接入采用桥接模式进行部署。在这种模式下,AP会将来自WLAN的流量桥接到相应的用户VLAN。连接AP的交换机端口必须中继所有无线用户VLAN。有关此部署模式的更多详细信息,请参阅VSG中的WLAN设计部分。

零接触配置

零接触配置(ZTP)对于分支机构至关重要。由于在许多部署中,预先为所有设备进行配置是不切实际的,因此必须依赖非IT人员来完成物理部署。

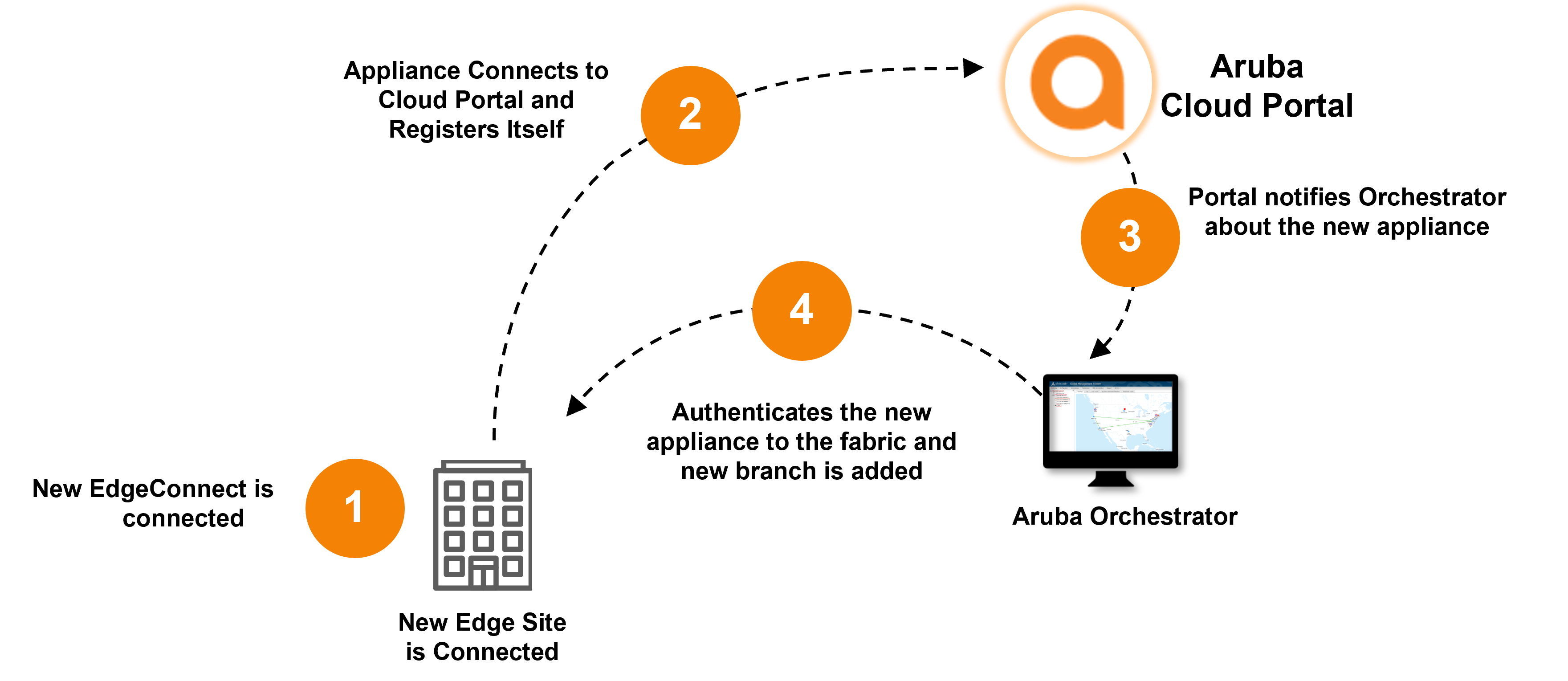

EdgeConnect SD-WAN

ZTP使EdgeConnect SD-WAN设备能够与Aruba云门户进行通信。通过云门户,设备会被重定向并注册到客户的Orchestrator,从而允许操作员远程配置设备或通过YAML文件从Orchestrator推送配置。

为了适应ZTP,建议在分支机构使用具有公共DNS的互联网线路。这可以实现与云门户和Orchestrator之间直接且不受限制的通信。没有本地互联网线路的网站可能无法使用ZTP,需要对设备进行预先设置。

EdgeConnect SD-WAN设备应配置为在管理VLAN上向局域网网络基础设施提供DHCP,以支持ZTP过程。

交换和无线

AP 和交换机在接收到 SD-WAN 网关分配的 IP 地址和域名服务器 (DNS) 信息后,才能与 Central 进行通信。交换机和 AP 应在 SD-WAN 网关上线并完全正常运行后再连接。SD-WAN 网关必须向 AP 和交换机提供以下信息:

- DHCP 地址分配

- DHCP options 3(路由)和 5(名称服务器)

- Internet 接入

管理

AP和交换机的管理由Aruba Central负责,而SD-WAN网关的管理则由Aruba Orchestrator处理。尽管这两种解决方案都提供本地选项,但推荐使用云托管选项。

这些平台提供了集成功能,以简化它们之间的管理和报告,并将继续进行更全面的整合。有关更多信息,请参阅Aruba SD-WAN文档。

分段和策略

本节介绍了如何在分支机构、广域网和互联网中对流量进行分段。

在分支机构内

在分支机构内部,使用二层VLAN来实现流量的分段。这种方法提供了一种粗粒度的划分方式。VLAN内部的设备可以直接通信,但跨越不同VLAN的通信必须通过SD-WAN网关进行路由。

SD-WAN网关作为所有VLAN的默认网关,提供基于区域的有状态防火墙、入侵检测与防御系统(IPS/IDS),以及基于角色的策略,以过滤不同VLAN之间的流量。

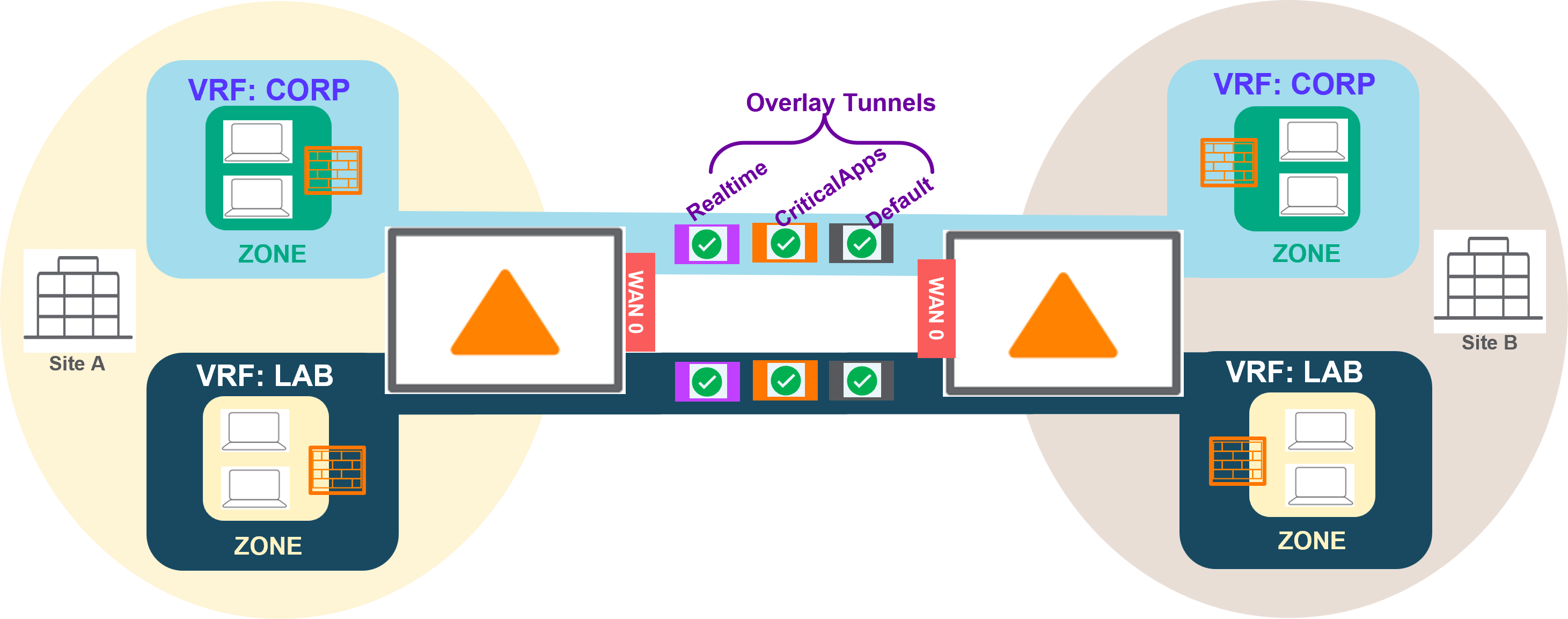

跨越广域网

在Orchestrator中,被称为“segments”的VRF用于提供三层隔离和专用路由表。分支机构中的VLAN会映射到这些segments中。常见的segments包括访客网络、物联网和企业网络。

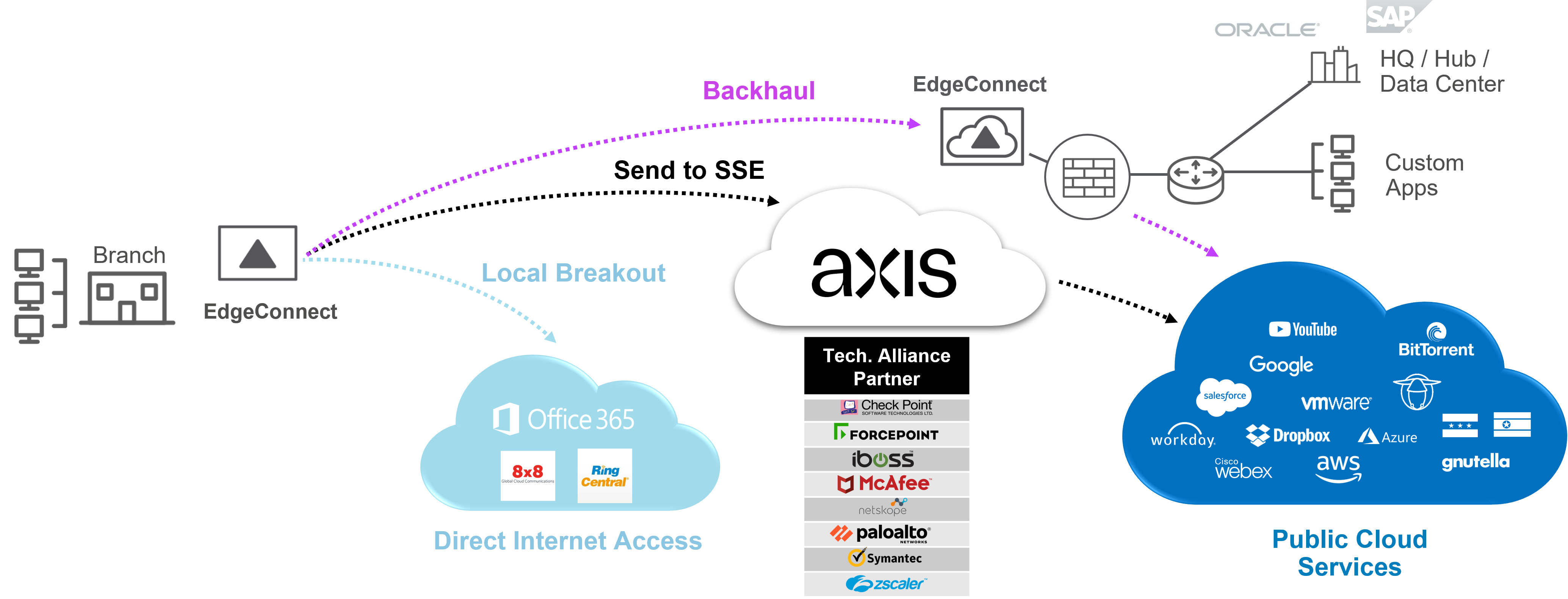

互联网

分支机构的互联网出口设计非常灵活。可以利用设备上的IPS/IDS和有状态防火墙,对目标为互联网的流量进行策略管理。此外,对于更高级的基于云的过滤集成,可以选择使用Secure Serviced Edge (SSE)提供商,如Axis和Zscaler。

互联网出口设计会根据需求有所不同。以下展示了一种常见的互联网出口设计方案。

- 访客BIO拥有直接访问互联网的权限,设备上应用的策略有限或没有,以便尽快将流量移出网络。

- 商务流量会被发送到SSE进行进一步的日志记录和策略执行。

- 敏感流量可能需要遵守合规性要求,会被回传至集中式数据中心以进行额外的日志记录和检查。

- 其他流量在路由至互联网之前,将经过IPS/IDS以及基本设备上的策略处理。